Setelah mempelajari arsitektur microservices dengan Spring Boot di Part 12, kini saatnya membahas aspek kritis yang sering terlupakan: keamanan. Dalam dunia yang semakin terhubung, melindungi data dan layanan dari ancaman adalah prioritas utama. Artikel ini akan memandu Anda melalui prinsip dasar keamanan Java, praktik terbaik, dan cara mengamankan microservices Spring Boot secara efektif.

Mengapa Keamanan Java Penting?

Java, sebagai bahasa pemrograman enterprise, menyediakan kerangka kerja keamanan yang kuat. Namun, kesalahan konfigurasi atau ketidaktahuan tentang fitur keamanan bisa membuka celah bagi peretas. Contoh nyata:

- Kebocoran Data akibat autentikasi yang lemah.

- Serangan DDoS karena kurangnya pembatasan akses API.

- Eksploitasi Kerentanan Library (seperti Log4j) yang tidak diperbarui.

Dalam konteks microservices, tantangan semakin kompleks karena sistem terdistribusi. Setiap layanan harus diamankan secara mandiri, sambil menjaga komunikasi antar-layanan tetap terenkripsi.

Pondasi Keamanan Java

1. Autentikasi vs. Autorisasi

- Autentikasi: Memverifikasi identitas pengguna (Contoh: login dengan username/password).

- Autorisasi: Menentukan hak akses pengguna (Contoh: admin vs. pengguna biasa).

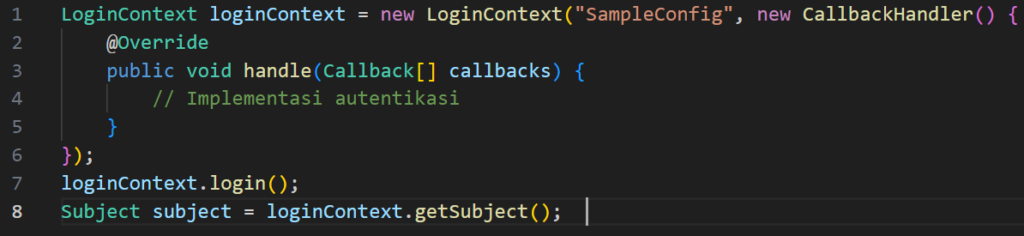

Java menyediakan JAAS (Java Authentication and Authorization Service) untuk mengelola kedua aspek ini. Berikut contoh konfigurasi dasar:

2. Enkripsi Data dengan JCA

Java Cryptography Architecture (JCA) menyediakan API untuk enkripsi, tanda tangan digital, dan manajemen kunci. Contoh enkripsi AES:

3. SecurityManager

SecurityManager di Java membatasi akses ke sumber daya sistem (file, jaringan, dll). Contoh kebijakan:

5 Praktik Terbaik untuk Mengamankan Aplikasi Java

- Validasi Input Secara Ketat

- Hindari SQL Injection dengan

PreparedStatement:

- Hindari SQL Injection dengan

2. Gunakan BCrypt untuk Hash Kata Sandi

3. Audit Dependensi dengan OWASP Dependency-Check

Pindai library pihak ketiga untuk kerentanan yang diketahui.

4. Aktifkan HTTPS di Spring Boot

Tambahkan konfigurasi di application.properties:

Batasi Akses API dengan Rate Limiting

Gunakan Spring Security + Bucket4j untuk mencegah penyalahgunaan:

Mengamankan Microservices Spring Boot

Integrasi Spring Security

Tambahkan dependensi di pom.xml:

Konfigurasi dasar untuk autentikasi HTTP Basic:

OAuth2 dan JWT

Untuk autorisasi tingkat lanjut, gunakan OAuth2 dengan token JWT:

Menghadapi Ancaman Umum

| Ancaman | Solusi Java/Spring Boot |

|——————|———————————–|

| SQL Injection| Gunakan PreparedStatement |

| XSS | Sanitisasi input dengan HtmlUtils.htmlEscape() |

| CSRF | Aktifkan token di Spring Security |

| Data Exposure| Enkripsi database menggunakan Jasypt |

Alat Esensial untuk Keamanan Java

- Keycloak: Solusi open-source untuk manajemen identitas dan akses.

- Bouncy Castle: Library kriptografi untuk algoritma seperti AES-256.

- OWASP ZAP: Pemindai keamanan aplikasi web.

Kesimpulan

Keamanan bukanlah fitur tambahan, melainkan kebutuhan dasar dalam pengembangan aplikasi modern. Dengan memanfaatkan fitur bawaan Java seperti JAAS, JCA, dan Spring Security, Anda bisa membangun sistem yang tahan terhadap ancaman. Di Part 14, kita akan eksplorasi monitoring microservices dengan Prometheus dan Grafana. Tetap aman, dan selamat coding!

Tips Akhir: Selalu uji keamanan aplikasi dengan tools seperti OWASP ZAP atau Burp Suite sebelum rilis. Keamanan yang baik dimulai dari kesadaran dan praktik konsisten!